Ссылка на кракен даркнет

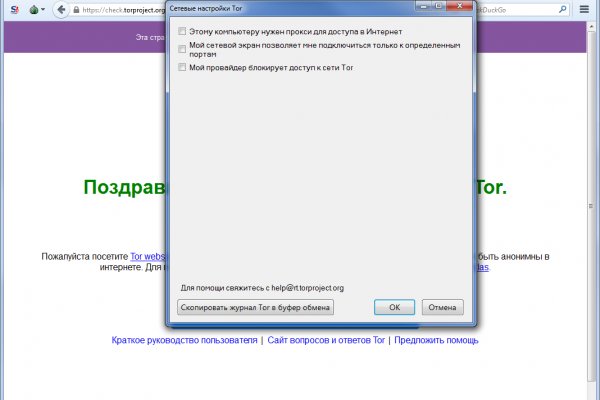

Как только это станет известно, к хостеру придут спецслужбы и изымут сервер и все данные на нем. Пройдите тест и узнайте. Вход на mega Официальный сайт Когда, как и зачем может понадобиться рынок ОМГ Когда воскресенье недоступно, на помощь придет зеркало mega, открывающее доступ к сайту даже при блокировке пользователей. Kraken onion вход ьный сайт купить, купить клад, купить героин, где купить героин, купить, героин кокаин, купить гашиш героин, купить наркотики, где купить нафетамин. «Сейчас базы целиком, как в 2000-х годах, уже не украсть. Это включает в себя применение шифрования данных и защиту от вредоносных атак. V2-TOR.2 uptime Вход через VPN Вход через TOR Защищенное соединение Анонимность Перейти на Кракен onion.9 uptime Вход через VPN Вход через TOR Защищенное соединtime. Можно ли заблокировать сайты в даркнете? Правда ли, что даркнетом пользуются только преступники? Глубокий. И принадлежащих ей социальных сетей Facebook и Instagram запрещена на территории. Типичные угрозы, с которыми можно столкнуться в даркнете: Кибермошенничество. Энтузиасты со всего мира разрабатывают её с 2004 года. Скачивай и устанавливай TOR Перейди на зеркало для входа на mega. Buy on кракен To purchase goods on the Kraken sales site using the methods of the Qiwi electronic payment system, you need to work with this method. OMG сайт Официальный сайт вход Некоторые пользователи считают, что когда они что-то покупают несколько раз, они автоматически становятся постоянными клиентами. Скриншот: официальный сайт I2P Другая относительно известная анонимная сеть I2P (Invisible Internet Project). Средняя нода та, к которой подключается сам Tor-клиент. Сам Богатов объяснял это тем, что поддерживал на своем компьютере выходной узел сети Tor, чтобы его IP-адресом могли пользоваться другие. «Там огромный пласт киберпреступного сообщества, которое оказывает услуги взлома, нелегального доступа, DDoS-атак и слива баз. Перспективы Омг маркет Тор оценивали не только отечественные, но и западные эксперты, хотя и ориентированные на преступность. То есть, сегодня вы не можете сделать свободное СМИ: вас либо выпилят с платформ распространения контента , «ВКонтакте неважно, либо, если это сайт, его заблокируют. Какие способы оплаты принимаются на Кракене? Пользователи имеют возможность выбирать из различных категорий товаров в зависимости от своих потребностей. Архитектура скрытых сетей препятствует слежке за пользователями и контролю над передачей информации. Поэтому в массовой культуре даркнет в первую очередь ассоциируется с этой скрытой сетью. Не спешите чтолибо покупать. Глобальную сеть условно делят на три слоя: Поверхностный, или видимый. Проверить, не попал ли ваш e-mail и номер телефона в слитую базу, можно, например, в приложении «Сбербанк Онлайн» в разделах «Безопасность» или «Страхование и защита». Это включает в себя наркотики, фальшивые документы, хакерские услуги, оружие и многое другое. Но kraken анонимность скрытых сетей позволяет им действовать более эффективно. Я бы перевел ее как «обратную нежели «темную» сторону». Все привыкли к понятному и удобному интерфейсу. Tor это браузер, который шифрует трафик, когда вы находитесь внутри, но на входе и на выходе его все же можно отследить. На площадке были зарегистрированы более 500 тыс. В результате ни один посредник не видит ни содержимое, ни весь маршрут сообщения. Но тогда пользователи просто перейдут в I2P, а потом еще куда-то, и все потраченные ресурсы будут впустую. Весь акцент смещен на товары в магазинах и саму витрину магазина. По словам Хачуяна, Tor Browser позволяет достичь высокого уровня анонимности ваших действий в даркнете.

Ссылка на кракен даркнет - Кракен даркнет онион

Здесь работает большая цепочка посредников. Скачать TORбраузер с официального сайта Загрузить Цена: Бесплатно Чем опасен даркнет В даркнете хватает тех, кто не только предлагает нелегальные товары и услуги, но также пытается обокрасть или эксплуатировать других пользователей. Самый радикальный вариант это аналог китайского файерволла: с его помощью в стране заблокировали многие зарубежные ресурсы. В скрытый сегмент Сети также перебрались лица, осуществляющие офлайн-торговлю незаконными товарами и прочую преступную деятельность, вплоть до заказных убийств. Если вы столкнулись с какой-либо проблемой, наша служба поддержки всегда готова помочь. Он не может отследить конкретные действия внутри дарквеба, не может понять, какой из пользователей внутри многоквартирного дома там находится, но он всегда знает, что мы пользуемся VPN-соединением или Tor Browser. Теперь её можете использовать и вы для доступа к даркнету. А только потом запускать TOR браузер. Перейти на Кракен Мобильная версия сайта Кракен Многие площадки до сих пор не имеют качественной мобильной версии в 2023 году. Вместе с тем у I2P нет средств для быстрого развития. Два понятных и главных цвета площадки Кракен. Обратите внимание: изза особенностей iOS официального приложения TOR для этой операционной системы не существует. Вместо этого пользуйтесь дополнительным или виртуальным номером (такая услуга есть у многих операторов Обращайте внимание на приложения, которые требуют разр. Евгений Волошин, директор блока экспертных сервисов. Вас банально могут взломать, чтобы украсть деньги или личные данные. Меняйте пароли не реже, чем раз в три месяца; Используйте двухфакторную аутентификацию везде, где это возможно; Не указывайте основной номер телефона и e-mail при регистрации на сайтах объявлений или заполнении анкет для получения карт лояльности и кредитов, участия в акциях. Сообщение оборачивают в несколько слоёв шифрования, изза чего напрашивается аналогия с луком. Допустим, я размещаю сервер в Новой Зеландии, но делаю его доступным только через Tor. Однако провайдер всегда знает, кто вы: у него есть ваши паспортные данные. Все ноды выбираются случайным образом и периодически меняются. Торговая площадка mega Официальный сайт вход. Она видит ваш IP-адрес, но не видит, к чему вы подключаетесь. К примеру, достаточно случайно скачать из даркнета троян или оставить в неподходящем месте контакты. Легко ли украсть ваши данные? Затем его передают через множество сетевых узлов так называемых луковых маршрутизаторов.

Mega market как работает система по открытию магазина. Дмитрий Богатов после одного из заседаний суда (Фото: Михаил Почуев / тасс). Войти на Кракен Привычный интерфейс Hydra Площадка Гидра существовала более 6 лет и была монополистом в своей области. Полная расшифровка происходит только на стороне получателя. Предотвратить это технически сложно, несмотря на встроенную защиту системы DLP. Тёмная сторона Кракена Инструменты разработки: React JS, C React JS используется в разработке фронт-энда - современный быстрый язык программирования. Для этого можно воспользоваться специальным сервисом по подбору паролей. Например, крупнейшая из них построена на принципах TOR (The Onion Router или луковой маршрутизации. Если вы не знаете, с чего начать знакомство с даркнетом, можете посетить через TOR эти безопасные ресурсы: Каталог ссылок на популярные сайты даркнета The Hidden Wiki: p/Main_Page. Комментарий Саркиса Дарбиняна для «Эха Москвы» Как предотвратить утечку своих данных в даркнет? Однако все зависит от пользователя что и кому он расскажет. Эта нода знает только то, к чему вы подключаетесь. Посмотреть это можно также на сайте. Скриншот: официальный сайт TOR Project Проект создавали в 1990е годы для военных целей. Просмотр Кракена через другие зеркала возможен при наличии VPN и TOR браузера. Facebook The New York Times и BBC используют её, чтобы вопреки блокировкам оставаться доступными в тоталитарных странах. Поисковик DuckDuckGo: https 3g2upl4pq6kufc4m.onion. Ссылка mega Мы используем сканер для входа в Tor - marketplace Если вы хотите стать частью крупнейшего воскресенья в Darknet, вам понадобится ссылка mega Tor, которая откроет доступ к магазинам. Есть специальные посредники, которые гарантируют сделку. Zone, эксперт по кибербезопасности, объясняет: «Приставка «дарк» в слове «даркнет» не означает обязательную принадлежность к чему-то незаконному, она говорит лишь о том, что это сегмент интернета, где все работает немного иначе. Попасть в даркнет можно с помощью специального ПО например, Tor Browser или I2P. Кроме того, в скрытых сетях распространён фишинг воровство аккаунтов и криптовалюты с помощью поддельных сайтов.